سواستفاده هکرهای چینی از باگ zero-day در فایروال سوفوس

هکرهای چینی از یک اکسپلویت روز صفر (zero-day) برای یک آسیبپذیری با شدت بحرانی در فایروال سوفوس سواستفاده میکنند. آنها یک شرکت بزرگ را به خطر انداخته و به سرورهای وب میزبانی شده در فضای ابری که توسط قربانی مدیریت میشد، نفوذ کردند.

سواستفاده از روز صفر

مجموعه Volexity یک حمله از یک گروه APT چینی را فاش کرد که تحت عنوان DriftingCloud معرفی شده است. عامل تهدید از اوایل ماه مارس، فقط سه هفته قبل از انتشار یک پچ توسط Sophos، از نقص CVE-۲۰۲۲-۱۰۴۰ RCE سواستفاده کرده است.

در ماه مارس، Sophos یک توصیه امنیتی درباره این نقص RCE منتشر کرد که بر پورتال کاربر و وبادمین فایروال Sophos تأثیر میگذارد.

سه روز بعد، این تأمینکننده فایروال هشدار داد و فاش کرد که مجرمان سایبری از این نقص امنیتی برای هدف قرار دادن سازمانهای مختلف در آسیا سواستفاده میکنند.

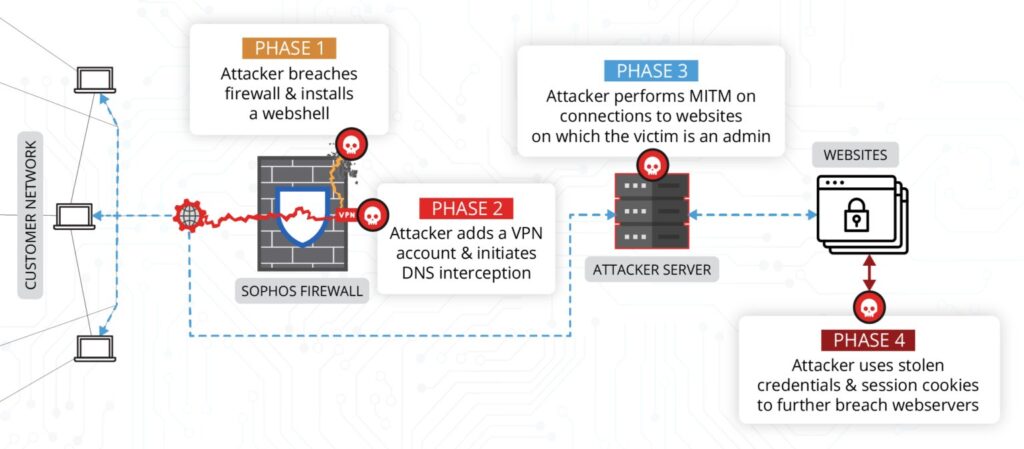

مهاجمان از نقصهای روز صفر برای به خطر انداختن فایروال برای نصب webshell backdoors و بدافزارها برای فعال کردن سیستمهای بیرونی خارج از شبکه محافظت شده توسط Sophos Firewall سواستفاده نمودند.

اطلاعات بیشتر

مهاجم از فریمورک Behinder استفاده میکرده که گمان میرود توسط سایر گروههای APT چینی که از نقص CVE-۲۰۲۲-۲۶۱۳۴ در سرورهای Confluence استفاده میکردند، استفاده میشد.

دسترسی به فایروال Sophos اولین گام در حمله است که با تغییر پاسخهای DNS برای وب سایتهای خاص شرکتهای قربانی، حمله Man-in-the-Middle (MitM) را فعال میکند.

مهاجم با استفاده از کوکیهای سِشِن به سرقت رفته با موفقیت به صفحات مدیریت CMS دسترسی پیدا میکند و متعاقباً یک افزونه مدیریت فایل را برای دستکاری فایلها در وبسایت نصب میکند.

راه حل

سوفوس این نقص را برطرف کرده و اقدامات کاهشی و ضروری را برای کمک به سازمانها در استفاده از فایروال و محافظت در برابر عوامل تهدید که از آسیبپذیری سواستفاده میکنند، ارائه کرد.