تهدید خدمات مشتری سیسکو با اشکال بحرانی در مرکز ارتباطات سیسکو

مهاجمان میتوانند به منابع ایجنت، صف تلفن مشتریان و سایر سیستمهای خدمات مشتری دسترسی داشته باشند و آنها را تغییر دهند و همچنین به اطلاعات شخصی مشتریان شرکتها دسترسی داشته باشند.

یک باگ امنیتی حیاتی که بر پورتفولیوی Unified Contact Center Enterprise (UCCE) سیسکو تأثیر میگذارد، میتواند امکان افزایش اختیارات و تصاحب پلتفرم را فراهم کند.

اساساً Cisco UCCE یک پلتفرم خدمات مشتری داخلی است که قادر به پشتیبانی از ۲۴۰۰۰ ایجنت خدمات مشتری با استفاده از کانالهایی است که شامل صدای ورودی، صدای خروجی، پاسخ صوتی تعاملی خروجی (IVR) و کانالهای دیجیتال میشود. همچنین یک لوپ ارسال بازخورد از طریق تلفن گویای پس از تماس، ایمیل و نظرسنجی رهگیری وب را ارائه میدهد. و گزینههای گزارش دهی مختلف برای جمعآوری اطلاعات در مورد عملکرد ایجنت برای استفاده در ایجاد معیارها و اطلاعرسانی هوش تجاری را در خود جای داده است.

بر اساس گزارش وب سایت محصولات، برخی از کاربران این محصول از جمله T-Mobile USA در میان این کاربران قرار گرفتهاند.

باگ مورد بحث (CVE-۲۰۲۲-۲۰۶۵۸) بسیار شدید بوده و با امتیاز بحرانی 9.6 از 10 در مقیاس شدت آسیبپذیری CVSS، میتواند به مهاجمان احراز هویت شده و از راه دور اجازه دهد تا اختیارات خود را با توانایی ایجاد حساب جدید ادمین، افزایش دهند.

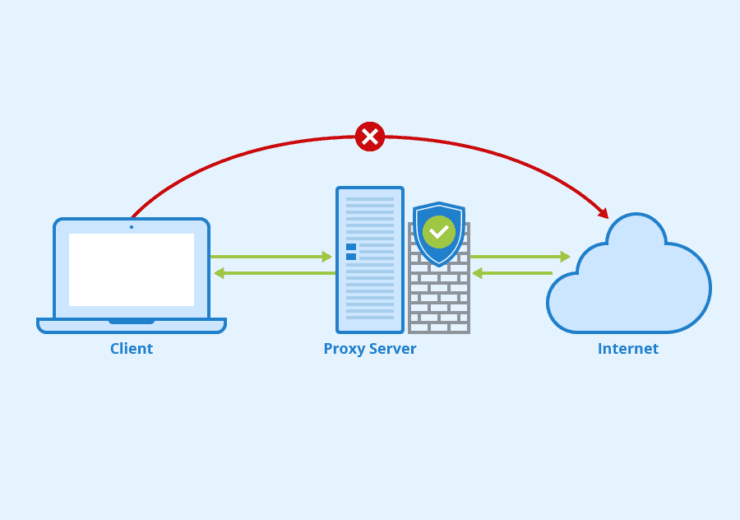

این به طور خاص در اینترفیس مدیریت مبتنی بر وب پورتال مدیریت مرکز تماس واحد Cisco (Unified CCMP) و Cisco Unified Contact Center Domain Manager (Unified CCDM) وجود دارد و از این اصل ناشی میشود که سرور به مکانیزمهای احراز هویت که توسط کلاینت اداره میشود، تکیه میکند. این مسأله در را به روی مهاجمی باز میکند تا رفتار سمت کلاینت را برای دور زدن مکانیسمهای حفاظتی دنبال کند.

مشخصاً CCMP یک ابزار مدیریتی است که به سوپروایزر مرکز تماس این امکان را میدهد تا عواملی را که در مناطق مختلف مرکز تماس کار میکنند، بین صفهای تماس، مارکها، خطوط محصول و موارد دیگر جابجا کنند، اضافه کنند و تغییر دهند. CCDM مجموعهای از اجزای سرور برای مدیریت پشتیبان (back-end)، از جمله احراز هویت و سایر عملکردهای امنیتی، تخصیص منابع و پایگاه دادهای است که اطلاعات مربوط به همه منابع (مانند ایجنتها و شمارههای شمارهگیری شده) و اقدامات انجام شده (مانند تماسهای تلفنی و تغییر وضعیت ایجنت) را در سیستم در خود نگه میدارد.

سیسکو هشدار داد که با داشتن حسابهای ادمین اضافی، مهاجمان میتوانند به منابع تلفن و کاربر در تمام پلتفرمهایی که به سیسکو Unified CCMP که آسیبپذیر است، مرتبط هستند دسترسی پیدا کرده و آنها را تغییر دهند. میتوان این را بدون ذکر آسیبی که میتوان با دسترسی به مجموعه دادههای اطلاعات شخصی مشتریان، از جمله ارتباطات تلفنی و ایمیلی که سیستم باید در اختیار شرکتها قرار دهد، وارد آورد، به تخریب عملیاتی و هویت برندی را که مهاجم میتواند با تخریب کردن سیستمهای خدمات مشتری یک شرکت بزرگ ایجاد کند را تعبیر کرد.

استفاده از آن نیز سخت نیست: سیسکو در توصیه نامه امنیتی در این هفته توضیح داد: «این آسیبپذیری به دلیل عدم اعتبارسنجی سمت سرور مجوزهای یوزر است. یک مهاجم میتواند با ارسال یک درخواست HTTP دستکاری شده به یک سیستم آسیبپذیر از این آسیبپذیری سواستفاده کند».

با این حال، برای بهرهبرداری موفقیتآمیز از آسیبپذیری، مهاجمان به اعتبارنامههای معتبر «advanced user» نیاز دارند، بنابراین این اشکال برای دسترسی اولیه باید با آسیبپذیری دیگر مرتبط و متصل شود.

پچهایی برای این مشکل وجود دارد، اما راه حل اساسی این مشکل نیستند. اطلاعات پچ به شرح زیر است:

نسخه های 11.6.1 و نسخه های قبلی: نسخه ثابت 11.6.1 ES17 است.

نسخه 12.0.1: نسخه ثابت 12.0.1 ES5 است.

نسخه 12.5.1: نسخه ثابت 12.5.1 ES5 است.

نسخه 12.6.1: تحت تأثیر قرار نمی گیرد.

به گفته این غول شبکه، تاکنون هیچ سواستفاده عمومی شناخته شدهای از این آسیبپذیری مشاهده نشده است.

راهحلهای مرکز تماس سیسکو قبلاً با اشکالات مهمی روبرو بوده است. به عنوان مثال، در سال ۲۰۲۰ یک اشکال مهم در پلتفرم «مرکز تماس in-a-box»، Unified Contact Center Express، یافت شد که امکان اجرای کد از راه دور را فراهم میکرد.